在多云环境中增强安全检测和响应的5个步骤

检测和响应(DR)实践与云安全之间的联系历来很薄弱。随着全球组织越来越多地采用云环境,安全策略主要集中在“左移”实践上——保护代码、确保适当的云态势和修复错误配置。然而,这种方法导致...

报告发布|数世咨询:API安全市场指南

对 API 的日益依赖也使其成为网络犯罪分子最有吸引力的目标,通过攻击API来破坏信息系统和窃取数据,将成为数字时代黑产活动最集中的方向之一。然而,传统的API网关或WAF的防护已无法满足企业的...

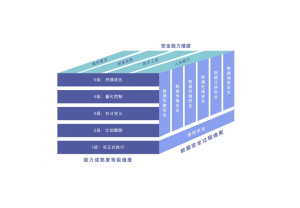

结合安全说数据安全治理为什么难以落地的一些总结和部分思考

数据作为当前时代的第五大生产要素,数据即石油的概念被引引而出,其重要性不言而喻。2020年4月9日,中共中央国务院首次公布关于要素市场化配置的文件——《关于构建更加完善的要素市场化配置体...

网络空间安全中涉密网防护技术应用分解详情解读

虚拟化安全技术围绕着桌面虚拟化,应用虚拟化,网络虚拟化以及服务器的虚拟化四大方面,具体包括新型访问控制类型的技术,主要解决的是虚拟机虚拟机顶的认证授权管理以及策略强制等问题,安全攻...

英国政府发布云托管监控和数据采集( SCADA)安全指南

近日,英国国家网络安全中心 (NCSC) 发布了新的安全指南,以帮助使用运营技术 (OT) 的企业确定是否应将其监控和数据采集 (SCADA) 系统迁移到云端。

BAS自动化攻击模拟全景指南:从产品开发到企业安全运营的深度探索

近年来,BAS(入侵与攻击模拟)产品逐渐成为网络安全市场的热点。这一趋势并非偶然,而是企业应对日益复杂的网络安全威胁的必然选择。随着云计算、物联网(IoT)、5G 等新技术的普及,网络攻击...

网络空间安全工程师的一些探究以及思考

对于网络空间安全这个大的空间领域,我们所能看到的一些关键问题,主要可能体现在却把精准的识别和智能化的判断能力,缺乏溯源能力,取证能力的问题,对抗内部威胁的问题,恶意软件节制的问题,...

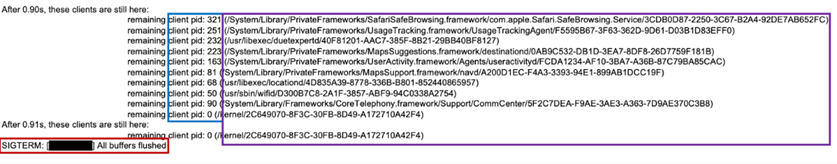

卡巴斯基实验室:每天重新启动 iPhone 将有助于检测恶意软件

卡巴斯基实验室专家分享了他们分析 iOS 设备的经验,该设备感染了以色列公司 NSO Group 的 Pegasus 恶意软件。已发现恶意软件在系统日志文件 Shutdown.log 中留下痕迹。开发的方法不仅可以帮助...

组织在部署高级身份验证时犯的6个错误

部署高级身份验证措施是帮助组织解决其最薄弱的网络安全环节的关键:他们的人类用户。建立某种形式的双因素身份验证是一个很好的开始,但许多组织可能还没有到位,或者还没有达到所需的身份验证...

利合信诺 | 勒索预警

以下文章源于微信公众号:火绒安全原文链接:https://mp.weixin.qq.com/s/LO9y4NJkWhsbBAJem4Qmhg勒索预警近期火绒工程师发现受到勒索攻击的用户数量显著上升,勒索攻击一般指黑客通过运行勒索...

网安指南:企业补丁管理的十个最佳实践

企业补丁管理的最佳实践涉及明确目标和范围、创建详细的管理策略、采用自动化工具、持续监控和评估、及时更新和备份、定期扫描和修复,以及重视计划而非仅仅是技术等方面【我们看到NIST的新版企...

网络空间安全中的信息起源、内部威胁以及恶意软件

从内容和种类上我们大概总结归纳了十七个要点,主要涵盖的网络空间安全重点问题有:取法高可靠、实时的溯源能力、缺乏具有法律效力的取证能力、信息起源问题、内部威胁问题、恶意软件遏制问题、...

Citrix 遭遇 0day 漏洞爆发:强烈建议立即升级 Netscaler ADC 和 Netscaler Gateway 设备

Citrix 强烈建议用户立即修补连接互联网的 Netscaler ADC 和 Netscaler Gateway 设备,以防止与两个新的主动利用的零日漏洞相关的攻击。

安全浏览器:如何消除影子SaaS的风险并保护企业数据

SaaS应用程序正在主导企业格局。它们的更多使用使组织能够突破技术和业务的界限。与此同时,这些应用程序也构成了安全领导者需要解决的新安全风险,因为现有的安全堆栈无法完全控制或全面监控其...

安全114

安全114