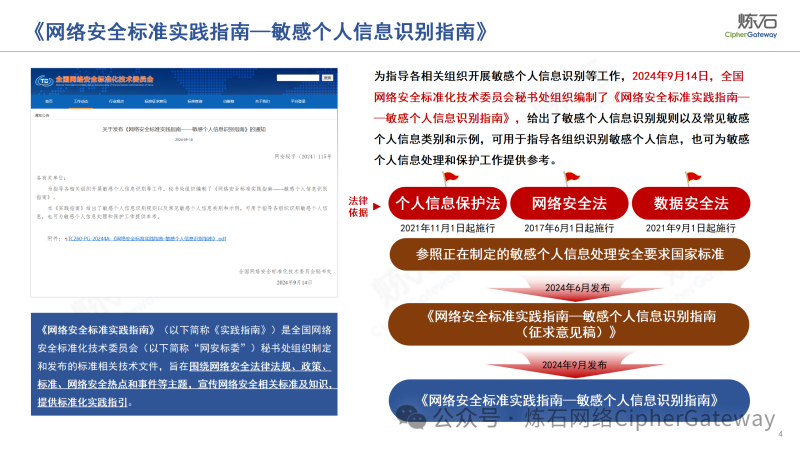

速下载 | 300页图解《敏感个人信息识别指南》附修订对照

2024年9月18日,为指导各相关组织开展敏感个人信息识别等工作,全国网络安全标准化技术委员会秘书处组织编制并发布了《网络安全标准实践指南—敏感个人信息识别指南》(以下简称“《实践指南》...

制定事件响应计划的4个关键步骤

根据一次采访的纪要中进行整理汇总,仅供学习参考。 在这次Help Net Security采访中,Blumira的安全和IT主管Mike Toole讨论了有效安全事件响应策略的组成部分,以及它们如何共同努力确保组织能...

作为网络安全行业必掌握的知识:30种经典网络安全模型

几个月前网络安全专家罗雄老师发表了《网络安全人士必知的35个安全框架及模型》[1],为大家总结了35种业界经典的安全模型。这35种经典网络安全模型涵盖了安全生存、纵深防御、安全能力、成熟度...

人民日报:阔步迈向网络强国

2014年2月27日,习近平总书记在中央网络安全和信息化领导小组第一次会议上发表重要讲话,明确提出要从国际国内大势出发,总体布局,统筹各方,创新发展,努力把我国建设成为网络强国。十年来,...

网络安全运营关键绩效指标简析

只有可以被衡量的事才能得到有效管理,对于网络安全运营工作更是如此。在日常工作中,安全运营团队应该通过可量化的指标向企业管理层和其他业务部门展示组织当前的网络安全建设状况和风险态势,...

新型 TIKTAG 攻击曝光,专门针对谷歌浏览器和 Linux 系统

近日,来自三星、首尔国立大学和佐治亚理工学院的韩国研究团队的研究人员发现一种以 ARM 的内存标记扩展(MTE)为目标的,名为 “TIKTAG “的新型攻击,黑客可利用这种方式绕过安全防护功能,这...

Winnti 黑客组织使用新的 UNAPIMON 工具可隐藏安全软件中的恶意软件

“Winnti”黑客组织被发现使用一种名为 UNAPIMON 的先前未被记录的恶意软件来让恶意进程在不被发现的情况下运行。

思科 Talos 研究人员发布 Tortilla 勒索软件的解密密钥

思科 Talos与荷兰警方合作,成功解密了 Babuk 勒索软件的一个名为 Tortilla 的变种,在打击网络犯罪方面取得了重大进展。这一成功的关键在于,警方捕获了在阿姆斯特丹的一名犯罪分子,并夺取了...

《数据泄露态势月度报告》(2023年12月)

本报告由 数世咨询 & 零零信安 共同发布 在万物互联的数字化时代,数据做为第五大生产要素,要实现充分的流动才能创造出无限的价值。同时,数据安全风险也随之而来。数据的流动性意味着...

谷歌 Bazel 面临命令注入漏洞威胁

安全研究人员最近在 Google 旗舰开源产品之一 Bazel 中发现了一个供应链漏洞。该缺陷主要围绕依赖 GitHub Actions 工作流程中的命令注入漏洞,可能允许恶意行为者将有害代码插入 Bazel 的代码库...

2024年中国网络安全行业《数据安全产品及服务购买决策参考》发布

为了帮助CISO拨开营销迷雾,提高市场能见度,全面了解潜在数据安全战略合作伙伴,GoUpSec深入调研了37家国内数据安全“酷厂商”(包括专业厂商和综合安全厂商),从产品功能、应用行业、成功案...

Spectre 漏洞 v2 版本再现,影响英特尔 CPU + Linux 组合设备

近日,网络安全研究人员披露了针对英特尔系统上 Linux 内核的首个原生 Spectre v2 漏洞,该漏洞是2018 年曝出的严重处理器“幽灵”(Spectre)漏洞 v2 衍生版本,利用该漏洞可以从内存中读取敏...

网络空间安全中安全效率态势感知以及时间敏感系统的可靠性保障问题

从内容和种类上我们大概总结归纳了十七个要点,主要涵盖的网络空间安全重点问题有:取法高可靠、实时的溯源能力、缺乏具有法律效力的取证能力、信息起源问题、内部威胁问题、恶意软件遏制问题、...

网络空间安全不在一蹴而就,对比分析加研究,总有超越的时候

所以态势感知是通过对当前充分、有效的信息共享而获得的多个维度,多种渠道的数据聚合,进而进行科学严谨的关联分析画像分析,及时实现对当前环境的认识,掌控以及进一步的研判预测,从而为各类...

昂楷科技|数据安全无小事,综合治理显成效 —— 打造坚实的数据安全屏障

随着现代社会的快速发展、信息化的快速膨胀和互联网的迅猛传播,海量的各种数据化信息被不停地生产、收集、存储、处理与利用,大数据时代随之来临。这不仅带来了全方位的社会变革,同时也带来了...

Black Basta Buster:帮助勒索软件受害者的解密器

安全研究实验室 (SRLabs) 创建了一个解密器,该解密器利用 Black Basta 勒索软件加密算法中的漏洞,让受害者免费恢复其文件。

安全114

安全114