![图片[1]安全114-安全在线-安全壹壹肆-网络安全黄页-网络安全百科Palo Alto Networks披露 PAN-OS 防火墙“满分”漏洞细节](https://www.anquan114.com/wp-content/uploads/2024/04/20240422174023347-image.png)

自3 月 26 日以来,Palo Alto Networks防火墙产品受到了疑似由国家支持的黑客攻击,近日,该企业披露了黑客进行攻击所利用漏洞的更多细节。

该漏洞被追踪为 CVE-2024-3400,CVSS 评分达10分,具体涉及PAN-OS 10.2、PAN-OS 11.0 和 PAN-OS 11.1 防火墙版本软件中的两个缺陷。

在第一个缺陷中,GlobalProtect 服务在存储会话 ID 格式之前没有对其进行充分验证。Palo Alto Networks 产品安全高级总监 Chandan B. N. 表示,这使得攻击者能够用选择的文件名存储一个空文件。第二个缺陷被认为是系统生成的文件将文件名作为了命令的一部分。

值得注意的是,虽然这两个缺陷本身都不够严重,但当它们组合在一起时,就可能导致未经验证的远程 shell 命令执行。

Palo Alto Network表示,利用该漏洞实施零日攻击的攻击者实施了两阶段攻击,以便在易受影响的设备上执行命令。该活动被命名为Operation MidnightEclipse,涉及发送包含要执行命令的特制请求,然后通过名为 UPSTYLE 的后门运行。

在攻击的第一阶段,攻击者向 GlobalProtect 发送精心制作的 shell 命令而非有效的会话 ID,导致在系统上创建一个空文件,文件名由攻击者命名为嵌入式命令;在第二阶段,定时运行系统作业会在命令中使用攻击者提供的文件名,进而让攻击者提供的命令能以更高的权限执行。

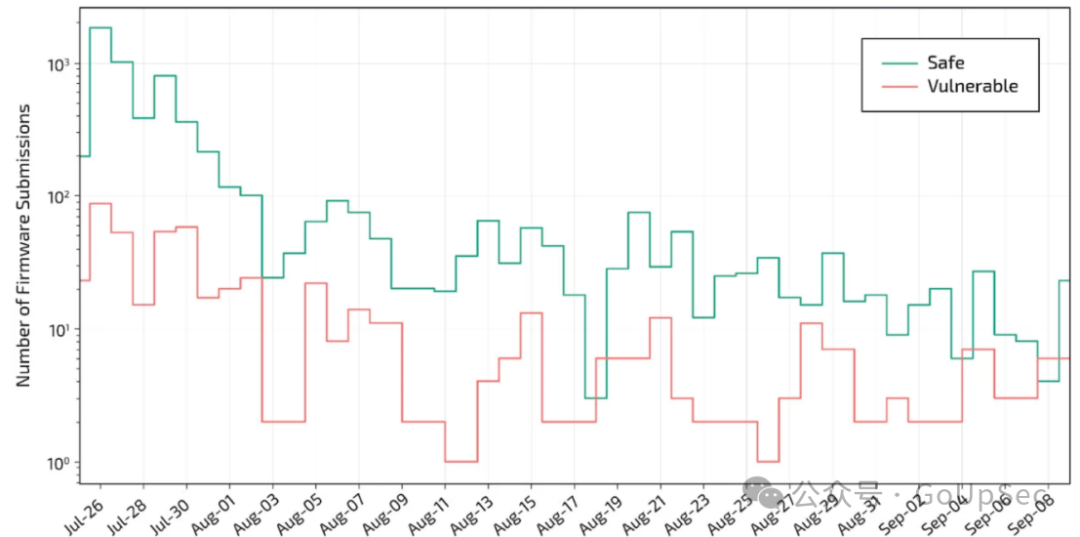

攻击示意图

利用这种方式,攻击者就能将该漏洞武器化,且不需要在设备上启用遥测功能就能对其进行渗透。

目前Palo Alto Networks已经列出了需要打补丁的PAN-OS防火墙系统版本:

- PAN-OS 10.2.9-h1

- PAN-OS 10.2.8-h3

- PAN-OS 10.2.7-h8

- PAN-OS 10.2.6-h3

- PAN-OS 10.2.5-h6

- PAN-OS 10.2.4-h16

- PAN-OS 10.2.3-h13

- PAN-OS 10.2.2-h5

- PAN-OS 10.2.1-h2

- PAN-OS 10.2.0-h3

- PAN-OS 11.0.4-h1

- PAN-OS 11.0.4-h2

- PAN-OS 11.0.3-h10

- PAN-OS 11.0.2-h4

- PAN-OS 11.0.1-h4

- PAN-OS 11.0.0-h3

- PAN-OS 11.1.2-h3

- PAN-OS 11.1.1-h1

- PAN-OS 11.1.0-h3

鉴于 CVE-2024-3400 漏洞正被积极滥用以及概念验证 (PoC) 漏洞利用代码的可用性,建议用户尽快采取措施进行修补,以防范潜在威胁。

美国网络安全和基础设施安全局 (CISA) 还将该漏洞添加到其已知利用漏洞 (KEV) 目录中,命令联邦机构在 2024 年 4 月 19 日之前保护其设备。

根据 Shadowserver 基金会共享的信息,大约 22542 台暴露于互联网的防火墙设备可能容易受到该漏洞的攻击。截至 2024 年 4 月 18 日,大多数设备位于美国、日本、印度、德国、英国、加拿大、澳大利亚、法国和中国。

转自Freebuf,原文链接:https://www.freebuf.com/news/398643.html

暂无评论内容