Abdali 医院是一家综合性医院,位于约旦安曼的现代化开发区 Abdali。Abdali 医院为众多专科患者提供医疗服务。除了一般外科部门外,医院还有骨科和风湿病、妇科、泌尿科、内分泌科、神经科、肾脏科、肺科、内科、肿瘤科、传染病科和麻醉科部门。医院还提供包括整形外科和皮肤科在内的美容专科服务。此外,医院设有妇女健康中心,专注于乳腺癌治疗。

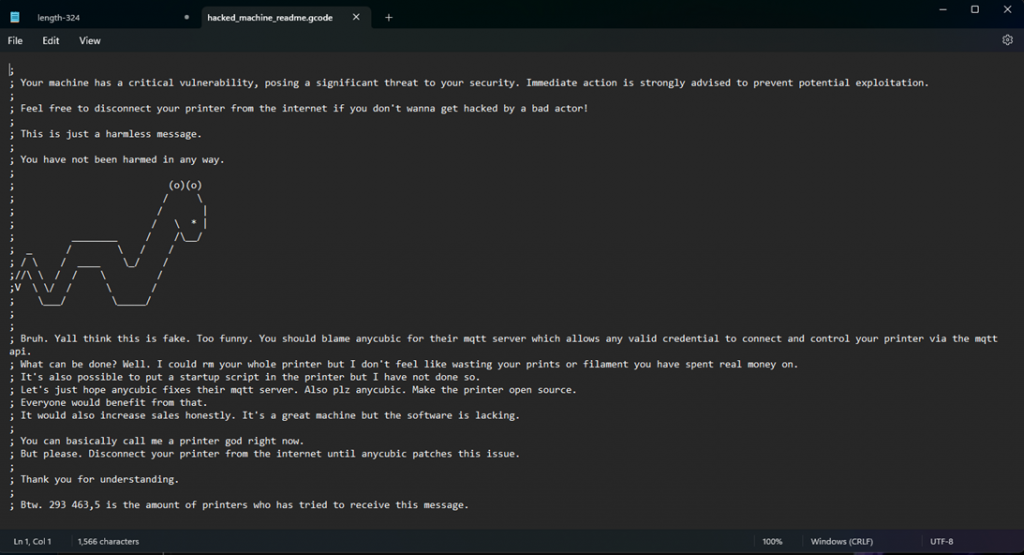

Rhysida 勒索软件组织声称已经入侵了 Abdali 医院,并将其添加到该组织的 Tor 泄露站点的受害者名单中。

该团伙发布了窃取文件的图片作为黑客攻击的证据。泄露的图片包括身份证、合同等内容。

“只剩 7 天时间,准备好你的资金,把握这个机会来竞购独家数据。我们只向一方出售,不再转售,你将成为独家数据唯一的拥有者!”Rhysida 勒索软件团伙在其 Tor 泄露站点上发布的声明中这样写道。

勒索软件团伙声称窃取了大量“敏感数据”,并以 10 比特币的价格进行拍卖。与往常一样,Rhysida 勒索软件操作者计划将被盗数据售给单一买家。团伙将在公告后的七天内公开发布数据。

在 11 月底,该勒索软件团伙声称已经黑入伦敦的爱德华七世医院,以及大英图书馆和中国能源工程公司。

Rhysida 勒索软件团伙自 2023 年 5 月以来一直活跃。根据该团伙的 Tor 泄露网站显示,至少有 62 家公司成为了该团伙的受害者。该勒索软件团伙攻击了多个行业的组织,包括教育、医疗保健、制造业、信息技术和政府部门。

上周,FBI 和 CISA 发布了一份联合网络安全建议(CSA),警告 Rhysida 勒索软件攻击。该建议是持续的 StopRansomware 行动的一部分,旨在传播与勒索软件团伙相关的战略、技术和程序(TTPs)以及妥协指标(IOCs)的信息。该报告包括最近在 2023 年 9 月调查中确认的 IOCs 和 TTPs。

“利用 Rhysida 勒索软件的攻击对象包括教育、医疗保健、制造业、信息技术和政府部门。开源报告详细描述了 Vice Society (DEV-0832) 活动与部署 Rhysida 勒索软件的行为者之间的相似性。”联合建议中写道。

“此外,开源报告已确认观察到的 Rhysida 行为者以勒索软件即服务(RaaS)的形式运作,其中勒索软件工具和基础设施以分成模式出租。支付的赎金随后在团伙和合作伙伴之间分配。”

Rhysida 行为者利用外部面向的远程服务(例如VPN、RDP)获得目标网络的初始访问权并保持持久性。该团伙依靠窃取的凭证来认证内部 VPN 访问点。根据该建议,黑客在网络钓鱼尝试中利用了 Microsoft 的 Netlogon 远程协议中的 Zerologon(CVE-2020-1472)漏洞。

该组织依靠本地(内置于操作系统中)网络管理工具等技术来执行恶意操作。

消息来源:securityaffairs,译者:Claire;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc”,原文链接地址:https://hackernews.cc/archives/48543

暂无评论内容