端口

端口(Port)相当于一种数据的传输通道。用于接受某些数据,然后传输给相应的服务,而电脑将这些将这些数据处理后,再将相应的回复通过开启的端口传给对方。一般每一个端口对应相应的服务,要关闭这些端口只需要将对应的服务关闭就可以了。

端口的类型

物理端口

常见的如计算机上的 USB 端口、RJ45 网络端口等。USB 端口可以连接各种外部设备,如鼠标、键盘、U 盘等,实现数据的传输和设备的供电。RJ45 网络端口则用于连接网络线缆,实现计算机与网络的连接。

逻辑端口

是在软件层面上的通信通道。例如在网络通信中,TCP 和 UDP 端口就是逻辑端口。常见的 HTTP 服务通常使用 80 端口,HTTPS 服务使用 443 端口。FTP 服务使用 21 端口进行命令传输,20 端口用于数据传输。

物理端口

常见的如计算机上的 USB 端口、RJ45 网络端口等。USB 端口可以连接各种外部设备,如鼠标、键盘、U 盘等,实现数据的传输和设备的供电。RJ45 网络端口则用于连接网络线缆,实现计算机与网络的连接。

逻辑端口

是在软件层面上的通信通道。例如在网络通信中,TCP 和 UDP 端口就是逻辑端口。常见的 HTTP 服务通常使用 80 端口,HTTPS 服务使用 443 端口。FTP 服务使用 21 端口进行命令传输,20 端口用于数据传输。

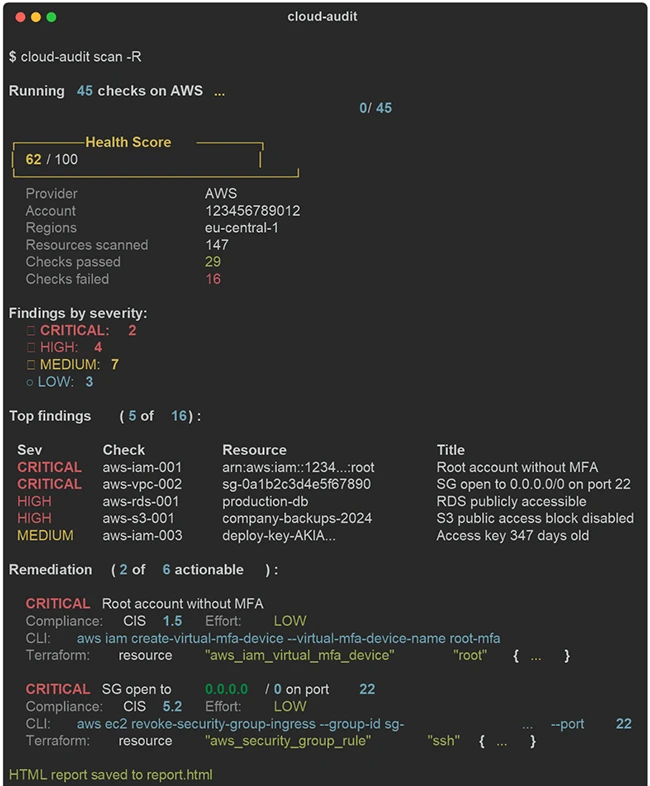

端口的网络风险

1. 端口扫描

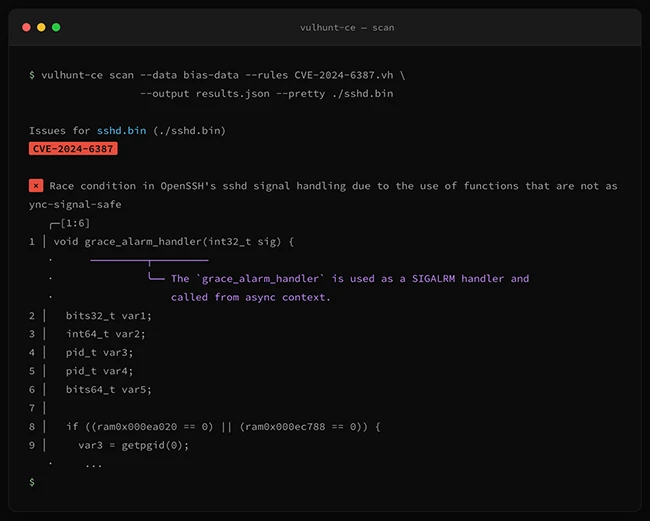

攻击者常常使用端口扫描技术来探测目标系统上开放的端口。通过发送一系列的数据包到目标主机的不同端口,根据响应来判断哪些端口是开放的。这是攻击者了解目标系统服务和潜在漏洞的第一步。

1. 端口扫描

攻击者常常使用端口扫描技术来探测目标系统上开放的端口。通过发送一系列的数据包到目标主机的不同端口,根据响应来判断哪些端口是开放的。这是攻击者了解目标系统服务和潜在漏洞的第一步。

例如,若发现目标系统开放了 21 端口(FTP 服务常用端口),攻击者可能会尝试利用 FTP 相关的漏洞进行攻击。

2. 端口攻击

一旦攻击者确定了开放的端口,就可能针对特定端口所对应的服务进行攻击。

2. 端口攻击

一旦攻击者确定了开放的端口,就可能针对特定端口所对应的服务进行攻击。

比如,针对开放的 80 端口(HTTP 服务),攻击者可能会发起 SQL 注入攻击、跨站脚本攻击(XSS)等,以获取敏感信息或控制网站服务器。

端口如何防范

1. 端口关闭与限制

为了提高系统的安全性,管理员可以关闭不必要的端口。

端口如何防范

1. 端口关闭与限制

为了提高系统的安全性,管理员可以关闭不必要的端口。

例如,如果一个服务器不提供 FTP 服务,那么可以关闭 21 端口和 20 端口,减少被攻击的风险。同时,对于必须开放的端口,可以进行严格的访问控制,只允许特定的 IP 地址或用户访问。

2. 防火墙与端口过滤

防火墙是网络安全的重要防线,它可以根据端口号对网络流量进行过滤。管理员可以设置防火墙规则,阻止来自特定端口的入站流量,或者只允许特定端口的出站流量,从而有效地防止未经授权的访问和攻击。

3. 端口监测与预警

一些网络安全工具可以实时监测系统上的端口状态,一旦发现异常的端口活动,如突然出现大量连接到陌生端口的情况,就会发出预警,提醒管理员及时采取措施。

2. 防火墙与端口过滤

防火墙是网络安全的重要防线,它可以根据端口号对网络流量进行过滤。管理员可以设置防火墙规则,阻止来自特定端口的入站流量,或者只允许特定端口的出站流量,从而有效地防止未经授权的访问和攻击。

3. 端口监测与预警

一些网络安全工具可以实时监测系统上的端口状态,一旦发现异常的端口活动,如突然出现大量连接到陌生端口的情况,就会发出预警,提醒管理员及时采取措施。

免杀

在网络安全中,“免杀” 指的是恶意软件(如病毒、木马、蠕虫等)躲避安全防护软件检测和查杀的行为。

常见的免杀技术

1.代码混淆

恶意软件开发者会对恶意代码进行混淆处理,使得其代码结构变得复杂和难以理解。这就像是把一段清晰的文字用一种奇怪的密码进行加密,让安全防护软件难以分析其真正的意图和功能。

2.加壳

给恶意软件加上一层 “壳”,这个壳可以隐藏恶意软件的真实内容和行为。当恶意软件运行时,壳会先被解开,然后才执行恶意代码。这样可以有效地躲避基于特征码检测的安全防护软件。

3.修改特征码

安全防护软件通常会通过识别恶意软件的特征码来检测它们。恶意软件开发者可以修改恶意软件的特征码,使其与已知的恶意软件特征不同,从而躲避检测。

4.动态行为修改

恶意软件在运行过程中可以动态地改变自己的行为,使其不被安全防护软件的行为检测机制发现。例如,恶意软件可以在特定的时间、特定的条件下才执行恶意行为,以避免被检测到。

如何防范免杀

1.持续研究新的检测技术

开发更加智能和高效的检测算法,能够识别经过各种免杀处理的恶意软件。例如,采用机器学习和人工智能技术,通过分析大量的恶意软件样本,学习恶意软件的特征和行为模式,提高检测的准确性和效率。

2.加强安全防护软件的更新和维护

及时更新安全防护软件的病毒库和特征码,以应对新出现的免杀恶意软件。同时,加强对安全防护软件的维护,确保其能够稳定运行,并且能够及时响应新的安全威胁。

3.提高用户的安全意识

用户在使用计算机和网络时,应该保持警惕,不要随意下载和安装来源不明的软件,不要点击可疑的链接,定期更新操作系统和软件,以减少被恶意软件感染的风险。

常见的免杀技术

1.代码混淆

恶意软件开发者会对恶意代码进行混淆处理,使得其代码结构变得复杂和难以理解。这就像是把一段清晰的文字用一种奇怪的密码进行加密,让安全防护软件难以分析其真正的意图和功能。

2.加壳

给恶意软件加上一层 “壳”,这个壳可以隐藏恶意软件的真实内容和行为。当恶意软件运行时,壳会先被解开,然后才执行恶意代码。这样可以有效地躲避基于特征码检测的安全防护软件。

3.修改特征码

安全防护软件通常会通过识别恶意软件的特征码来检测它们。恶意软件开发者可以修改恶意软件的特征码,使其与已知的恶意软件特征不同,从而躲避检测。

4.动态行为修改

恶意软件在运行过程中可以动态地改变自己的行为,使其不被安全防护软件的行为检测机制发现。例如,恶意软件可以在特定的时间、特定的条件下才执行恶意行为,以避免被检测到。

如何防范免杀

1.持续研究新的检测技术

开发更加智能和高效的检测算法,能够识别经过各种免杀处理的恶意软件。例如,采用机器学习和人工智能技术,通过分析大量的恶意软件样本,学习恶意软件的特征和行为模式,提高检测的准确性和效率。

2.加强安全防护软件的更新和维护

及时更新安全防护软件的病毒库和特征码,以应对新出现的免杀恶意软件。同时,加强对安全防护软件的维护,确保其能够稳定运行,并且能够及时响应新的安全威胁。

3.提高用户的安全意识

用户在使用计算机和网络时,应该保持警惕,不要随意下载和安装来源不明的软件,不要点击可疑的链接,定期更新操作系统和软件,以减少被恶意软件感染的风险。

加壳

加壳的全称是可执行程序资源压缩,是一种保护软件不被非法修改或反编译的技术手段。

加壳可以对可执行文件进行压缩、加密、混淆等处理,使得软件在运行时先由壳程序进行解压缩、解密等操作,然后再将控制权转移给原始程序。这样可以增加软件的安全性和保密性,同时也可以减小软件的体积,便于存储和传输。

加壳的目的

1.保护软件版权

防止软件被轻易地逆向工程分析。通过加壳,软件的内部代码结构和逻辑变得更加难以理解和破解,从而保护软件开发者的知识产权。

2.躲避安全检测

恶意软件常常利用加壳技术来逃避安全软件的检测。加壳后的恶意软件在外观和行为特征上可能与未加壳时大不相同,使得安全软件难以识别其恶意本质。

壳的类型

1.压缩壳:主要目的是减小程序的体积。通过高效的压缩算法,将程序的代码和数据进行压缩,使得程序在存储和传输时占用更少的空间。在程序运行时,壳会先将压缩的程序解压缩到内存中,然后再执行程序的原始代码。

2.加密壳:重点在于对程序进行加密保护。使用各种加密算法对程序的代码进行加密,使得攻击者难以直接分析程序的逻辑。当程序运行时,壳会先进行解密操作,将程序还原为可执行的状态。

3.虚拟机壳:这种壳会将程序的代码转换为一种特定的虚拟机指令集,然后在运行时通过虚拟机解释器来执行这些指令。由于虚拟机指令集通常比较复杂且与常见的处理器指令集不同,攻击者很难理解和分析程序的行为。

加壳的过程

1.原始程序分析:加壳工具首先会分析要加壳的程序,了解其结构和入口点等信息。

2.压缩或加密:根据选择的壳类型,对程序的代码和数据进行压缩或加密操作。

3.壳代码生成:创建壳的代码部分,这部分代码负责在程序运行时进行解压缩、解密或虚拟机解释等操作。

4.整合:将原始程序和壳代码整合在一起,形成一个新的可执行文件。

如何防范加壳的危害

1.用户层面

1)谨慎下载软件:

只从官方渠道和可靠的应用商店下载软件。官方来源通常会对软件进行严格的安全审查,降低下载到恶意加壳软件的风险。

对于来源不明的软件,尤其是通过非正规渠道推送或分享的软件,要保持高度警惕,避免随意下载安装。

2)安装安全防护软件:

使用知名的杀毒软件和安全防护工具,并保持其及时更新。这些软件可以对下载的文件进行实时扫描,检测是否存在加壳恶意软件。

开启实时防护功能,包括文件监控、网络防护等,以便在恶意软件试图入侵时及时发出警报并进行拦截。

2.企业层面

1)加强网络安全管理:

建立严格的网络访问控制策略,限制员工访问不可信的网站和下载不明来源的文件。通过网络防火墙、入侵检测系统等设备,对企业网络进行全方位的防护。

对企业内部的软件使用进行规范管理,只允许安装经过授权的软件,防止员工私自安装未经审查的软件。

2)采用安全检测技术:

部署沙箱技术,将可疑的文件在隔离的环境中运行,观察其行为是否存在异常。加壳恶意软件在沙箱中运行时,其恶意行为更容易被发现,从而避免对企业系统造成危害。

利用静态分析和动态分析相结合的方法对软件进行安全检测。静态分析可以检查软件的代码结构、函数调用等,发现潜在的安全问题;动态分析则通过实际运行软件,观察其在运行过程中的行为表现,判断是否存在恶意行为。

3)员工安全培训:

定期对员工进行网络安全培训,提高员工的安全意识和防范能力。让员工了解加壳恶意软件的危害以及如何识别和防范此类威胁。

培训员工正确使用企业的安全防护工具和遵守网络安全规定,鼓励员工及时报告发现的安全问题。

3.技术研发层面

1)改进安全防护算法:

安全软件厂商应不断改进和优化安全防护算法,提高对加壳恶意软件的检测和识别能力。

加壳可以对可执行文件进行压缩、加密、混淆等处理,使得软件在运行时先由壳程序进行解压缩、解密等操作,然后再将控制权转移给原始程序。这样可以增加软件的安全性和保密性,同时也可以减小软件的体积,便于存储和传输。

加壳的目的

1.保护软件版权

防止软件被轻易地逆向工程分析。通过加壳,软件的内部代码结构和逻辑变得更加难以理解和破解,从而保护软件开发者的知识产权。

2.躲避安全检测

恶意软件常常利用加壳技术来逃避安全软件的检测。加壳后的恶意软件在外观和行为特征上可能与未加壳时大不相同,使得安全软件难以识别其恶意本质。

壳的类型

1.压缩壳:主要目的是减小程序的体积。通过高效的压缩算法,将程序的代码和数据进行压缩,使得程序在存储和传输时占用更少的空间。在程序运行时,壳会先将压缩的程序解压缩到内存中,然后再执行程序的原始代码。

2.加密壳:重点在于对程序进行加密保护。使用各种加密算法对程序的代码进行加密,使得攻击者难以直接分析程序的逻辑。当程序运行时,壳会先进行解密操作,将程序还原为可执行的状态。

3.虚拟机壳:这种壳会将程序的代码转换为一种特定的虚拟机指令集,然后在运行时通过虚拟机解释器来执行这些指令。由于虚拟机指令集通常比较复杂且与常见的处理器指令集不同,攻击者很难理解和分析程序的行为。

加壳的过程

1.原始程序分析:加壳工具首先会分析要加壳的程序,了解其结构和入口点等信息。

2.压缩或加密:根据选择的壳类型,对程序的代码和数据进行压缩或加密操作。

3.壳代码生成:创建壳的代码部分,这部分代码负责在程序运行时进行解压缩、解密或虚拟机解释等操作。

4.整合:将原始程序和壳代码整合在一起,形成一个新的可执行文件。

如何防范加壳的危害

1.用户层面

1)谨慎下载软件:

只从官方渠道和可靠的应用商店下载软件。官方来源通常会对软件进行严格的安全审查,降低下载到恶意加壳软件的风险。

对于来源不明的软件,尤其是通过非正规渠道推送或分享的软件,要保持高度警惕,避免随意下载安装。

2)安装安全防护软件:

使用知名的杀毒软件和安全防护工具,并保持其及时更新。这些软件可以对下载的文件进行实时扫描,检测是否存在加壳恶意软件。

开启实时防护功能,包括文件监控、网络防护等,以便在恶意软件试图入侵时及时发出警报并进行拦截。

2.企业层面

1)加强网络安全管理:

建立严格的网络访问控制策略,限制员工访问不可信的网站和下载不明来源的文件。通过网络防火墙、入侵检测系统等设备,对企业网络进行全方位的防护。

对企业内部的软件使用进行规范管理,只允许安装经过授权的软件,防止员工私自安装未经审查的软件。

2)采用安全检测技术:

部署沙箱技术,将可疑的文件在隔离的环境中运行,观察其行为是否存在异常。加壳恶意软件在沙箱中运行时,其恶意行为更容易被发现,从而避免对企业系统造成危害。

利用静态分析和动态分析相结合的方法对软件进行安全检测。静态分析可以检查软件的代码结构、函数调用等,发现潜在的安全问题;动态分析则通过实际运行软件,观察其在运行过程中的行为表现,判断是否存在恶意行为。

3)员工安全培训:

定期对员工进行网络安全培训,提高员工的安全意识和防范能力。让员工了解加壳恶意软件的危害以及如何识别和防范此类威胁。

培训员工正确使用企业的安全防护工具和遵守网络安全规定,鼓励员工及时报告发现的安全问题。

3.技术研发层面

1)改进安全防护算法:

安全软件厂商应不断改进和优化安全防护算法,提高对加壳恶意软件的检测和识别能力。

例如,采用更先进的机器学习算法和人工智能技术,分析软件的行为模式和特征,以便更准确地判断软件是否为恶意。

研究针对新型加壳技术的反制措施,及时更新安全软件的特征库和检测引擎,确保能够应对不断变化的安全威胁。

2)加强软件自身安全:

软件开发人员应在开发过程中注重软件的安全性,采用安全的编程规范和技术,减少软件中的漏洞和安全隐患。

研究针对新型加壳技术的反制措施,及时更新安全软件的特征库和检测引擎,确保能够应对不断变化的安全威胁。

2)加强软件自身安全:

软件开发人员应在开发过程中注重软件的安全性,采用安全的编程规范和技术,减少软件中的漏洞和安全隐患。

例如,进行代码审查、输入验证、权限管理等,防止恶意代码的注入和攻击。

对软件进行加密和数字签名,确保软件的完整性和真实性。这样可以防止恶意软件通过篡改合法软件进行攻击,同时也方便用户识别和信任正版软件。

对软件进行加密和数字签名,确保软件的完整性和真实性。这样可以防止恶意软件通过篡改合法软件进行攻击,同时也方便用户识别和信任正版软件。

总之,加壳是网络安全领域中一个复杂而重要的技术概念。它既可以被用于保护合法软件,也可能被恶意软件利用来逃避检测。

© 版权声明

文章版权归原作者所有,转摘请注明出处。文章内容仅代表作者独立观点,不代表安全壹壹肆&安全114的立场,转载目的在于传递网络空间安全讯息。部分素材来源于网络,如有侵权请联系首页管理员删除。

THE END

暂无评论内容