![图片[1]安全114-安全在线-安全壹壹肆-网络安全黄页-网络安全百科新型“变形猫鼬”钓鱼套件利用受害者 DNS 邮件记录伪造 114 个品牌登录页面](https://www.anquan114.com/wp-content/uploads/2024/10/20241023100920954-image.png)

网络安全研究人员揭示了一种新型的“钓鱼即服务”(PhaaS)平台。该平台利用域名系统(DNS)中的邮件交换(MX)记录生成虚假登录页面,伪造约114个品牌,以骗取用户凭据。

DNS情报公司Infoblox正在追踪此次活动,并将该钓鱼套件及相关攻击活动命名为Morphing Meerkat(变形猫鼬)。

“该攻击者通常利用广告技术基础设施中的开放重定向漏洞,劫持域名进行钓鱼活动,并通过包括Telegram在内的多种渠道分发窃取的凭据。”Infoblox在与《The Hacker News》分享的报告中表示。

Forcepoint在2024年7月记录了一次利用该PhaaS工具包的攻击活动。攻击者在钓鱼邮件中插入链接,伪装成共享文档。受害者点击链接后会被重定向至Cloudflare R2上的虚假登录页面,输入凭据后信息将通过Telegram传输至攻击者手中。

据估计,Morphing Meerkat已发送了数千封垃圾邮件。为了绕过安全过滤,攻击者主要依赖受感染的WordPress网站以及Google旗下DoubleClick等广告平台的开放重定向漏洞。

此外,该钓鱼套件还支持实时翻译,能够将钓鱼页面的内容动态转换为包括英语、韩语、西班牙语、俄语、德语、中文和日语在内的十多种语言,针对全球用户进行攻击。

钓鱼页面还具备多项反分析措施,例如禁止鼠标右键点击和屏蔽键盘快捷键(如Ctrl + S用于保存网页、Ctrl + U用于查看网页源代码),进一步阻碍安全研究人员的分析。

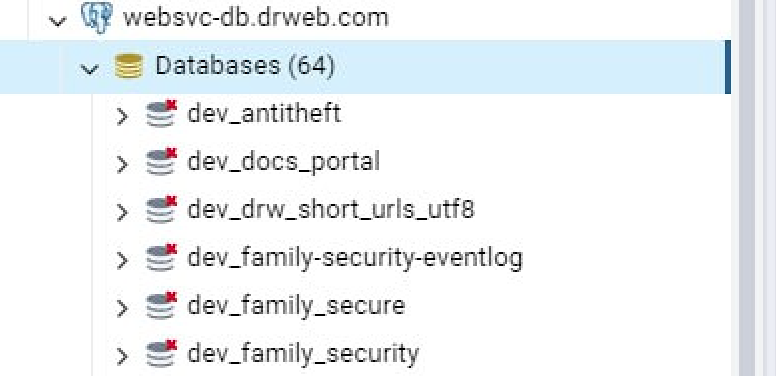

Morphing Meerkat真正独特之处在于它通过从Cloudflare或Google获取的DNS MX记录识别受害者的邮件服务提供商(如Gmail、Microsoft Outlook或Yahoo!)。随后,它会动态生成相应的虚假登录页面,以增加欺骗的可信度。

如果钓鱼套件无法识别受害者的MX记录,则会默认显示一个伪装成Roundcube的登录页面。

“这种攻击方式为攻击者带来了显著优势,”Infoblox表示。“它使攻击者能够针对特定受害者进行定向攻击,通过与受害者实际使用的邮件服务提供商高度一致的网页内容,提高欺骗成功率。”

“整体钓鱼体验显得更加真实,因为登录页面的设计通常与钓鱼邮件中的消息相匹配。这种技术进一步诱骗受害者在钓鱼页面中提交他们的邮箱凭据。”

消息来源:The Hacker News;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

暂无评论内容