![图片[1]安全114-安全在线-安全壹壹肆-网络安全黄页-网络安全百科《数据泄露态势月度报告》(2023年12月)](https://www.anquan114.com/wp-content/uploads/2023/12/数据安全第一篇1-1024x671.png)

本报告由 数世咨询 & 零零信安 共同发布

在万物互联的数字化时代,数据做为第五大生产要素,要实现充分的流动才能创造出无限的价值。同时,数据安全风险也随之而来。数据的流动性意味着安全的巨大挑战,数据泄露事件成为常态。

为了掌握数据泄露态势,应对日益复杂的安全风险,数世咨询联合零零信安,基于0.zone安全开源情报系统,共同发布《数据泄露态势》月度报告。该系统监控范围包括明网、深网、暗网、匿名社群等约10万个威胁源。除了月度的数据泄露概况以外,报告还会针对一些典型的数据泄露事件进行抽样事件分析。如果发现影响较大的数据伪造事件,还会对其进行分析和辟谣。

本期报告的统计区间2023年11月。

第一章 数据泄露市场

2023年11月共监控到全球DWM(Dark Web Market)情报:

● 深网和暗网有效情报2,229,908份;

● 泄露数据的买卖情报26,952份。

1、国家分类

其中美国是数据泄露第一大国,共泄露数据4,373份,其他数据泄露较多的国家还包括:中国、法国、西班牙、德国、英国、巴西等。详情如下图所示:

在“其他”数据中包含其他国家以及无法准确进行国家分类的数据泄露事件,例如二要素数据(账号:密码/邮箱:密码)、LOG记录等。

2、行业分类

11月份行业属性数据占泄露数据总量约8%左右,泄露的行业数据主要包括金融行业、公民服务行业、制造业、教育业、信息和互联网行业等。92%左右的泄露数据无明显行业属性,包括邮箱密码二要素数据、无明显泄露源的公民个人信息数据、批量的企业工商数据等。详情如下图所示:

3、泄露数量

11月份泄露的数据中包含一份据称145亿条购物数据,数份超十亿的二要素个人数据泄露,因此除上述购物数据外,全球整体数据泄露量达到两百亿行以上。排除该类数据泄露,具有明确泄露源的非二要素新数据泄露量约在一百亿行以上。

第二章 事件抽样分析

1、美国国防部高级研究计划局数据泄露

发布时间:2023.11.22

泄露数量:未知

售卖/发布人:IntelBroker

事件描述:2023.11.22某暗网数据交易平台有人宣称正在售卖一份大量与 DARPA(美国国防部高级研究计划局)相关的军事信息。本月早些时候,该黑客试图在黑客论坛上以 500 美元的价格出售通用电气“开发和软件管道”的访问权限。在没有出售成功所谓的访问权限后,威胁行为者再次发帖称,他们现在正在出售网络访问权限和据称被盗的数据。“我之前列出了对通用电气的访问,但是,没有认真的买家真正回复我或跟进。我现在在这里单独出售整个东西,包括访问权限(SSH、SVN 等),”威胁行为者在黑客论坛上发帖说。“数据包括大量与 DARPA 相关的军事信息、文件、SQL 文件、文档等。”作为泄露的证据,威胁行为者分享了他们声称被盗的 GE 数据的屏幕截图,其中包括 GE Aviations 的一个数据库,该数据库似乎包含有关军事项目的信息。截止本篇报告发出时,该黑客成功售出了这个数据。

2、爱达荷国家实验室数据泄露

发布时间:2023.11.20

泄露数量:100,000

售卖/发布人:SiegedSec

事件描述:2023.11.20某暗网数据交易平台有人宣称正在售卖一份爱达荷国家实验室(美国核试验研究所inl.gov)数据。目前,INL正致力于下一代核电站、轻水反应堆、控制系统网络安全、先进车辆测试、生物能源、机器人、核废料处理等方面的研究。正如该组织(SiegedSec)之前针对 NATO 和 Atlassian的违规行为一样,他们在黑客论坛和该组织运营的Telegram频道上公开泄露被盗数据,不顾与受害者谈判或索要赎金。在Telegram上,SiegedSec 还通过分享INL内部用于文档访问和公告创建的工具的屏幕截图来发布所谓的违规证据。攻击者还展示了在INL系统上创建了自定义公告,以便让综合体中的每个人都知道此次违规行为。

3、美国政府合同数据泄露

发布时间:2023.11.6

泄露数量:未知

售卖/发布人:num1

事件描述:2023.11.6某暗网数据交易平台有人宣称正在售卖一份nextstage.ai网站数据,该网站是一个与政府为政府承包商构建的客户管理系统。该售卖人声称窃取到的数据包含一个 zip 文件,其中包含大量 http 请求保存的文件,每个文件包含多个日志,包括名字、姓氏、电子邮件等。

4、孟加拉国议会数据泄露

发布时间:2023.11.28

泄露数量:未知

售卖/发布人:ZinPin

事件描述:2023.11.28某暗网数据交易平台有人宣称正在售卖一份孟加拉国议会网站访问权限和数据。该作者上传了两张关于权限的截图,标价1000美元并留下了自己的telegram联系方式。

5、北卡罗来纳州亨德森维尔市政府雇员数据泄露

发布时间:2023.11.22

泄露数量:未知

售卖/发布人:SiegedSec

事件描述:2023.11.22某暗网数据交易平台有人宣称正在售卖一份北卡罗来纳州亨德森维尔市的数百份政府雇员数据,这些记录包含更多的全名、地址、电子邮件地址、电话号码、社会安全号码等。

6、*拼**购物数据泄露

发布时间:2023.11.2

泄露数量:1,454,672,835

售卖/发布人:PQ1124

事件描述:2023.11.2某暗网数据交易平台有人宣称正在售卖一份电商平台拼**145亿条购物数据,数据字段:姓名、电话、地址、订单ID、商品名称、价格、下单时间,总大小为892GB,标价为55000美元。根据经验以及研究发现,该玩家为刚注册的新账号且支付方式单一:只支持USDT支付和站内联系他,并且该用户上线了之后并没有很积极的回复论坛下的问题,登录也是几天登录一次,这些行为并不符合一个想出售数据的暗网玩家。由零零信安安全分析师根据样本、价格、售卖习惯、黑客信誉、暗网玩家特性等综合分析,该数据售卖行为判断为诈骗的可能性极高。

7、**云和**宝数据泄露

发布时间:2023.11.19

泄露数量:未知

售卖/发布人:wannasee

事件描述:2023.11.19某暗网数据交易平台有人宣称正在售卖一份**云和*宝数据,数据字段有:名称,电话,住址,订单时间,订单编号等,总大小为2.21TB,售卖价格为15000美元,卖家还附上了一个10GB样例的链接并留下了XMPP和tg联系方式。

8、**手两亿订单数据泄露

发布时间:2023.11.24

泄露数量:200000000

售卖/发布人:d*********Z

事件描述:2023.11.24某暗网数据交易平台有人宣称正在售卖一份**手2亿订单数据,卖家附上了一张样例,数据字段有:姓名,电话,地址,购买商品名称等,售卖价格为180美元。

9、湖北**工***行数据泄露

发布时间:2023.11.10

泄露数量:500000

售卖/发布人:bugX

事件描述:2023.11.10某暗网数据交易平台有人宣称正在售卖一份湖北省武汉工**银行客户数据,总数量为50万条,数据字段有:姓名,电话,身份证号,银行卡号,价格为50000美元并附上了中间交易人联系方式和数据样例。两天后该卖家又在论坛下方评论道“价格错误,5000美元是正确的价格”,目前数据的真假性未知,但综合判断,该数据售卖行为判断为诈骗的可能性极高。

10、**信绑定数据泄露

发布时间:2023.11.8

泄露数量:49000000

售卖/发布人:1894761

事件描述:2023.11.8某暗网数据交易平台有人宣称正在售卖一份**信绑定数据,总数量为4900万条,价格为188美元,卖家附上的样例中数据字段有:姓名,手机号,身份证号等。

第三章 勒索软件和黑客组织

1、活跃商业黑客组织综述

2023年11月全球活跃的商业黑客组织(有勒索发布行为)共32个,公开的勒索事件共447件,TOP 10的黑客组织如下所示:

TOP 10的商业黑客组织公开发布的勒索事件占全部事件的75%,如下所示:

2、黑客组织活跃趋势

下图为近一年来黑客组织活跃度趋势图,从下图可看出,虽然每个月全球商业黑客组织的活动波动性较强(本月与上月相比少量增加),但整体活跃度趋势正在逐步增加,统计末端(2023年11月)已达到一年前统计前端(2022年12月)的44.66%:

随着TI+AI(开源情报+人工智能自动化)的攻击方式逐步成熟,尤其是2023年以来,WormGPT和FraudGPT的发布和发展,黑客组织正在向精英化、小型化、自动化演进,这也促使更多的黑客组织逐渐分裂、诞生和成长,本月活跃黑客组织数量较上月有所降低但仍保持高活跃度状态。如下图所示:

3、本月典型事件说明

由于每月黑客组织行动数量庞大,无法在报告中枚举全部事件,分析员随机抽取展示10个典型样例事件,并对其中部分代表性事件进行细节说明:

(1)中**工程有限公司

商业黑客组织rhysida于2023.11.24公布了中**工程有限公司被勒索的信息,并给了其7天时间支付赎金:

(2)佛罗里达州退伍军人事务部

商业黑客组织snatch于2023.11.30公布了佛罗里达州退伍军人事务部被勒索的信息,并给了其7天时间支付赎金:

(3)大英图书馆

商业黑客组织rhysida于2023.11.20公布了大英图书馆被勒索的信息,并给了其7天时间支付赎金:

■ 对该类事件,本文分析员的观点和立场如下:

⑴ 坚决支持对勒索软件和黑客组织说“NO!”

⑵ 企业CISO仍应加强自身安全建设,防止该类事件带来的损失;

⑶ 我们将与某些公益组织合作,为受到勒索和黑客组织攻击的单位提供免费技术支持,该计划预计在近期内上线。

4、典型黑客组织简介(Rhysida)

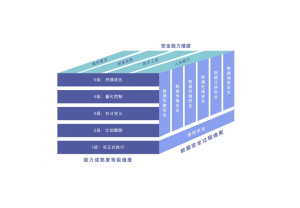

由于国内安全行业尚处于从以合规为目标向实战化攻防的转型初期,我们计划在每期报告中对一个典型的商业黑客组织进行科普性介绍,以普遍增加从业人员对勒索软件和黑客组织的认知度。

已经介绍过的黑客组织有:Lockbit3,Royal,Play如需了解请翻阅往期报告。

本期介绍Rhysida勒索组织,Rhysida(希腊语“卫蜈蚣”) 是一家于 2023年5月出现的勒索软件企业,在入侵智利军队 (Ejército de Chile)并在网上泄露被盗数据后迅速声名狼藉。Rhysida于2023下半年6月开始活跃。截止本篇文章发布时已发布66个勒索事件,其中已售卖或发布的事件63个,待售卖或发布的事件3个。其中该组织的攻击目标涵盖11个行业,其中以教育行业、政府、卫生医疗行业为主,占比为67%。

Rhysida黑客组织对于攻击和勒索成功的企业或组织会发布如下声明和留言,并与其进行勒索交涉:

尊敬的XX公司,这是来自网络安全团队 Rhysida 的自动警报。一个不幸的情况出现了——您的数字生态系统遭到破坏,大量机密数据已从您的网络中泄露。这样做的潜在后果可能是可怕的,包括将您的数据出售、发布或分发给竞争对手或媒体机构。这可能会造成重大的声誉和经济损失。然而,这种情况并非没有补救措施。我们的团队开发了一种独特的密钥,专门用于恢复您的数字安全。这把钥匙代表了从这种情况中恢复的第一步,也是最关键的一步。请务必注意,任何单独解密加密文件的尝试都可能导致永久性数据丢失。我们强烈建议不要采取此类行动。时间是减轻此违规行为影响的关键因素。随着时间的流逝,潜在的损害会不断升级。您需要立即采取行动并充分合作才能有效地驾驭这种情况。请放心,我们的团队致力于指导您完成此过程。解决问题的旅程始于使用唯一密钥。我们可以共同恢复您的数字环境的安全性。此致敬礼

该组织会在其官网上发布一些获取到的数据样例和售价,并提示“在仅有7天的时间里,抓住机会竞标独家、独特和令人印象深刻的数据。打开钱包,准备购买独家数据。我们只卖一手,不转售,你将是唯一的拥有者!”以及“留下你的邮箱和评论,如果你的价格太不公道我们不会回复你”:

勒索失败后,该组织会在其官网发布新闻,并在其官方服务器上上传数据,以供访问者免费下载:

勒索成功后,该组织会在官网上泄露进度条上标记“sold”:

第四章 匿名社交社群

11月份监控到匿名社交社群情报总数量31,843,483条,提供的有效数据泄露样例下载3002份。涉及我国数据泄露的内容,包括:教育信息、同住人信息、股票信息、贷款信息、公积金、购房信息、社保信息、医生和护士信息、网购等众多类型。

以下随机选取展示部分样本:

以上数据仅为在匿名社交社群中,攻击者展示的样例数据,每份样例会提供数十至数百条不等。即:匿名社交社群中仅每个月发布的我国数据泄露的样例数据就有10万条左右,全球数据量估算在1000万条以上。

此外,检索到11月份使用匿名社交软件的活跃用户中,以“86(我国区号)”开头的手机号共发送信息2372个。使用匿名社交软件的用户,不会受到实名监管,其目的性值得考虑。以下为11月份使用“86”开头的手机号的TOP 10信息:

* 如果您对《数据泄露态势月度报告》有任何问题或意见,包括引用、指正或合作,请通过电子邮件 dw@dwcon.cn 与我们联系。

暂无评论内容