制定事件响应计划的4个关键步骤

根据一次采访的纪要中进行整理汇总,仅供学习参考。 在这次Help Net Security采访中,Blumira的安全和IT主管Mike Toole讨论了有效安全事件响应策略的组成部分,以及它们如何共同努力确保组织能...

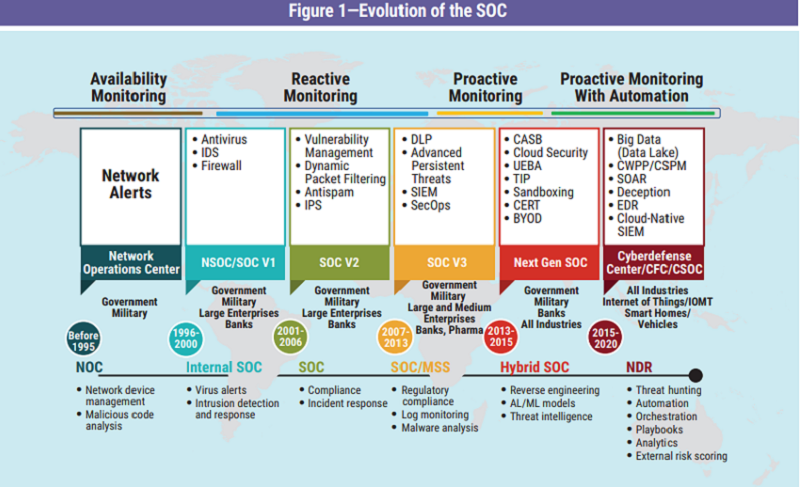

虎符智库|安全运营中心的演变及未来

网络安全威胁正变得日益复杂,组织日趋严密且资金充沛。人工智能(AI)工具和技术的广泛采用将导致定制化的、高影响力的网络攻击。应对此类攻击的复杂性和精细化需要充分授权的安全运营中心(SO...

在最近的 MITRE 网络攻击中,黑客创建恶意虚拟机以逃避检测

MITRE 公司透露,2023 年 12 月下旬针对这家公司的网络攻击利用了 Ivanti Connect Secure (ICS) 的零日漏洞,攻击者在其 VMware 环境中创建了恶意虚拟机 (VM)。

Auth+XSS 组合拳,数百万 Web 账户或将易主

关键的 API 安全漏洞(在跟踪和记录网络用户活动的 Hotjar 服务和广受欢迎的 Business Insider 全球新闻网站中发现的)利用现代身份验证标准复活了一个长期存在的漏洞,使数百万用户面临账户被...

CISA确认SonicWall漏洞正在被利用(CVE-2024-40766)

美国网络安全和基础设施安全局(CISA)已将CVE-2024-40766(最近修复的影响SonicWall防火墙的不当访问控制漏洞)添加到其已知漏洞目录中,从而确认它正被攻击者积极利用。

基于 Python 的恶意软件助力 RansomHub 勒索软件利用网络漏洞

网络安全研究人员详细披露了一起攻击事件,攻击者利用基于Python的后门程序持续访问受感染终端,随后利用这一访问权限在整个目标网络中部署RansomHub勒索软件。

恶意 PyPI 软件包瞄准 macOS 以窃取 Google Cloud 凭证

安全研究人员在 Python 软件包存储库 (PyPI) 中发现了一个恶意软件,该恶意软件针对 Apple macOS 系统,目的是从少数受害者那里窃取用户的 Google Cloud 凭据。

确保安全浏览环境的最佳做法

在这次Help Net Security采访中,Menlo Security的首席信息安全官Devin Ertel讨论了人工智能等创新以及浏览器供应商和安全提供商之间的更紧密合作将如何塑造浏览器安全的未来。

假冒 CrowdStrike 招聘邮件诱骗开发者下载加密货币挖矿软件

CrowdStrike警告称,一起网络钓鱼攻击正冒充该网络安全公司,通过虚假的招聘邮件诱骗目标对象下载门罗币(Monero)加密货币挖矿软件XMRig。

CISO与CIO:安全和IT领导层发生冲突的地方(以及如何解决)

CISO和CIO之间的动态一直很复杂。虽然这两个角色对组织的成功至关重要,但他们的优先事项往往使他们处于矛盾之中。首席信息官专注于IT效率、创新和业务支持,而首席信息官优先考虑安全性、风险...

为什么全球紧张局势会成为所有企业面临的网络安全问题?

随着全球紧张局势的加剧,与民族国家及其盟友有关的网络攻击变得越来越普遍、复杂和具有破坏性。对于组织来说,网络安全不能再与世界事件分开对待,它们是紧密相连的。

ESET敦促 Win10 用户升级到 Win11 或 Linux,以避免“安全灾难”

网络安全公司 ESET 敦促 Windows 10 用户升级到 Windows 11 或 Linux,以避免出现“安全灾难”,因为这款已有 10 年历史的操作系统将于 2025 年 10 月停止支持。

安全114

安全114